La tua organizzazione IT potrebbe bloccare l'accesso a determinati siti Web o funzionalità web. Per abilitare ExpertConnect e le sue funzionalità, condividi questo articolo con il tuo reparto IT e chiedi loro di sbloccare i seguenti domini e porte.

Configurazione del dominio

Aggiungi i seguenti domini di destinazione e le porte corrispondenti alla whitelist del firewall:

*.expertconnect.deere.com

*.expertconnect.support

TCP port 443

UDP port 443

La comunicazione sui domini sopra elencati avviene in modo sicuro utilizzando la porta HTTPS 443. Assicurati che il traffico sia consentito sia in entrata che in uscita.

Configurazione di VoiceHub

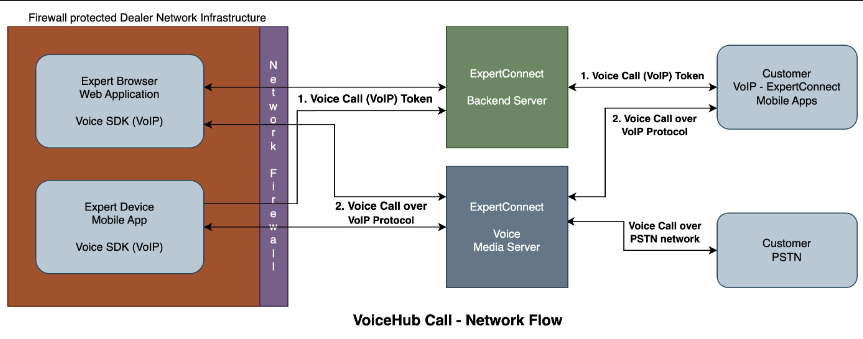

La funzionalità VoiceHub in ExpertConnect fornisce funzionalità VoIP per la comunicazione in tempo reale.

Server multimediali

Il server Secure Media (ICE/STUN/SRTP) utilizza la seguente configurazione di rete:

- Protocollo: UDP

- Intervalli IP di destinazione: 168.86.128.0/18

- Intervallo di porte di destinazione: 10.000-60.000

L'IP di origine può essere QUALSIASI e la Porta di origine può essere QUALSIASI. La porta di origine verrà selezionata dall'intervallo di porte temporanee , sulla maggior parte delle macchine l'intervallo di porte va da 1024 a 65535

Tieni presente che le porte devono essere aperte sia per il traffico in entrata che per quello in uscita .

Ecco una rappresentazione visiva del flusso di connettività:

Perché così tanti porti?

A causa della natura della comunicazione in tempo reale sul web (WebRTC), è necessaria una serie di indirizzi, porte e protocolli di trasporto.

Configurazione video (WebRTC).

La videochiamata viene effettuata tramite il protocollo WebRTC e segue il dominio e le porte devono essere autorizzate per la comunicazione bidirezionale.

.agora.io

.edge.agora.io

.sd-rtn.com

.edge.sd-rtn.com

web-1.ap.sd-rtn.com

web-2.ap.sd-rtn.com

ap-web-1.agora.io

ap-web-2.agora.io

webcollector-rtm.agora.io

logservice-rtm.agora.io

rtm.statscollector.sd-rtn.com

rtm.logservice.sd-rtn.com

| Tipo | Protocollo | Porti di destinazione |

| VideoWeb | TCP |

80; 443; 3433; 4700 - 5000; 5668; 5669; 6080; 6443; 8667; 9667; 30011 - 30013 (per convertitore RTMP) |

| VideoWeb | UDP | 3478; 4700 - 5000 |

| Web di segnalazione | TCP | 443; 6443; 9591; 9593; 9601 |

| Segnalazione nativa | TCP | 8443; 9130; 9131; 9136; 9137; 9140, 9141 |

| Segnalazione nativa | UDP | 1080; 8000; 8130; 8443; 9120; 9121; 9700; 25000 |

Configurazione e-mail

I concessionari con filtri SPAM che bloccano le e-mail di verifica provenienti da ExpertConnect possono inserire nella whitelist il nostro IP.

Indirizzo IP: 149.72.202.18

Maschera di sottorete: 255.255.255.255

Testare la tua rete

Abbiamo uno strumento di diagnostica per testare il tuo dispositivo e la configurazione della rete.

Visita: https://diagnostics.expertconnect.deere.com per testare il tuo dispositivo.

Domande frequenti sulla sicurezza

D: Si tratta di un'operazione in entrata o in uscita oppure influisce sul traffico in entrambe le direzioni?

R: Queste configurazioni di rete e firewall influiscono sul traffico delle chiamate vocali in entrata e in uscita (VoiceHub).

D: Non è un rischio per la nostra sicurezza avere così tanti IP/Porte aperte?

R: È un rischio per la sicurezza avere elencati gli IP/porte consentiti. Se un utente malintenzionato riesce a prendere il controllo di un IP o di una porta da un determinato intervallo, può prenderne anche altri, quindi la minaccia non aumenta con il numero di IP o porte aperte.

L'intervallo IP nella rispettiva sezione è di proprietà del nostro fornitore di servizi di comunicazione (denominato CPV) e registrato presso ARIN. Non si tratta di un intervallo IP effimero che rischia di essere riciclato dai nostri fornitori di servizi cloud e che potrebbe essere potenzialmente utilizzato da un'altra organizzazione in futuro. Tenendo presente questo, la posizione del nostro CPV è che si tratti di un miglioramento della sicurezza rispetto al paradigma precedente. nonostante la gamma più ampia.

D: La dimensione dell'elenco di autorizzazioni è preoccupante, poiché offre all'aggressore una maggiore superficie da allegare e non fornisce la copertura di sicurezza di cui abbiamo bisogno.

R: Ogni sessione multimediale RTP viene negoziata da uno dei pochi edge di segnalazione CPV affidabili. Gli IP/le porte qui si riferiscono al media edge CPV. Pertanto, dovresti consentire l'invio e la ricezione del traffico UDP dagli intervalli di indirizzi IP pubblicati. Tuttavia, non è necessario aprire IP o porte aggiuntive dalla tua parte.

D: Perché altri prodotti non hanno requisiti così ampi?

R: Non possiamo parlare dei processi decisionali di altri prodotti/offerte o dei loro progetti architettonici, ma ne vediamo altri con requisiti sostanzialmente simili. Ad esempio: Telnyx ha un singolo intervallo IP non regionale /19 e Zoom Phone e Zoom Contact Center hanno un intervallo di porte UDP compreso tra 20000 e 64000 come riferimento.

D: Vogliamo saperne di più su WebRTC.

R: WebRTC (Web Real-Time Communications) è un protocollo avanzato utilizzato per facilitare le funzionalità di comunicazione in tempo reale come voce, video e scambio di dati direttamente all'interno dei browser web. Questa tecnologia stabilisce una connessione peer-to-peer tra i browser che, sebbene efficiente, introduce alcune vulnerabilità di sicurezza. WebRTC utilizza prevalentemente uno spettro di porte UDP, insieme a porte TCP occasionali, per abilitare questa connettività.

Sebbene la necessità di più porte firewall aperte possa inizialmente apparire come un problema di sicurezza significativo, è fondamentale riconoscere che WebRTC è intrinsecamente progettato per supportare comunicazioni sicure. I potenziali rischi per la sicurezza posti da queste porte aperte possono essere efficacemente mitigati attraverso la configurazione strategica della rete e l’adozione di protocolli di sicurezza supplementari. I firewall, ad esempio, possono essere configurati meticolosamente per ridurre al minimo le vulnerabilità e ostacolare il traffico indesiderato. Inoltre, l’implementazione di misure di sicurezza aggiuntive come le reti private virtuali (VPN) può offrire un ulteriore livello di sicurezza. In sintesi, sebbene l’implementazione di WebRTC richieda l’apertura di un’ampia gamma di porte firewall, i potenziali rischi per la sicurezza sono gestibili e possono essere sostanzialmente alleviati attraverso una gestione giudiziosa della rete e l’applicazione di solide misure di sicurezza.

ExpertConnect si è integrato con i servizi CPV per facilitare le chiamate vocali/video, utilizzando il protocollo WebRTC/Signaling. Questo protocollo avanzato richiede la pre-approvazione di determinati domini e porte all'interno di reti con restrizioni di sicurezza. I domini specificati sono cruciali per l'avvio e l'esecuzione di chiamate vocali/video attraverso le piattaforme web e mobili di ExpertConnect .

D: Che dire della privacy dei dati per voce, video, scambio di dati e sicurezza?

Inoltre, come parte di Deere, ExpertConnect conduce regolarmente valutazioni delle vulnerabilità e controlli di sicurezza e implementa protezioni contro gli attacchi. A ciò si aggiunge un processo definito per segnalare e mitigare eventuali problemi di sicurezza, garantendo vigilanza e reattività costanti alle potenziali minacce.

Servizi proxy

Vari servizi proxy possono essere resi disponibili se quanto sopra non funziona. Invia un'e-mail a expertconnect@johndeere.com e includi un membro del tuo team IT.

Hai ancora problemi?

Se i problemi persistono, invia un'e-mail a expertconnect@johndeere.com e includi un membro del tuo team IT.